Puissance et performance

Si comme sur la première génération le processeur est cadencé à 600 MHz, la mémoire RAM est désormais doublée et passe à 512 Mo. La mémoire flash passe à 4 Go (x16), dont 1.5 Go sont disponibles pour l’utilisateur. Une mémoire RAM sauvegardée de 128 ko complète l’ensemble, pour les variables rémanentes du programme automate. Le PFC100 G2 de Wago peut ainsi accueillir les programmes automates et les visualisations les plus volumineux.

Conçus pour les environnements industriels, les contrôleurs PFC100 ne nécessitent pas de maintenance grâce un refroidissement par convection naturelle et une conception sans pile : l’horloge temps réel est maintenue durant 7 jours par des condensateurs si l’automate est mis hors tension. La carte µSD optionnelle permet d’accroître la capacité de stockage jusqu’à 32 Go, mais également de mettre à jour le programme automate sans logiciel.

Ouverture logicielle

Les contrôleurs PF100 G2 sont désormais programmables avec l'outil standard CODESYS 3.5. Grâce à cette ouverture, ils peuvent être intégrés dans le même projet que des contrôleurs tiers programmables sous cette même plateforme.

Cette solution hérite tout naturellement de toutes les bibliothèques qui étaient disponibles sous e!COCKPIT, et de nouveaux protocoles de communication sont disponibles, tels qu’EtherCAT, PROFINET ou EtherNet/IP. L'éditeur de visualisations graphiques reste également strictement identique.

Sur le plus long terme, l'utilisation de la version standard de CODESYS accélère les cycles de mises à jour et permet de bénéficier plus rapidement des nouvelles fonctionnalités. Grâce à une plateforme matérielle éprouvée et un outil logiciel standard, la pérennité de la solution est assurée sur le long terme aux utilisateurs.

Enfin, l'éditeur est gratuit, ce qui permet de l'installer sur autant de postes que nécessaire, sans contrainte ou coût supplémentaire. Les intégrateurs peuvent ainsi laisser l'outil installé sur la machine de leur client sans problématique de licence à gérer.

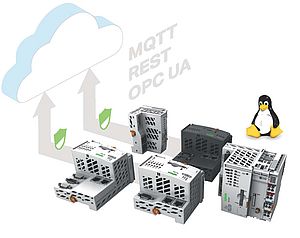

Communication ouverte

Les contrôleurs PFC100 G2 se caractérisent par leur ouverture. Ils supportent OPC UA et MQTT pour la communication vers les niveaux supérieurs, et les principales technologies Ethernet industriel côté terrain : PROFINET, EtherCAT, EtherNet/IP ou Modbus/TCP. Optionnellement, ils supportent les protocoles BACnet, MQTT Sparkplug, ainsi que les protocoles de télécontrôle : CEI 61850, DNP3…

Les deux interfaces Ethernet, présentes sur chaque modèle de la gamme, sont configurables en switch intégré ou en 2 interfaces séparées. On peut ainsi aisément isoler le réseau de terrain du réseau IT. Des règles de routage sont paramétrables depuis le serveur web du contrôleur, afin d’accéder depuis le réseau IT à des équipements de terrain.

Automates connectés

Les contrôleurs PFC100 utilisent des protocoles standards et sécurisés du monde IT : web services (https), transferts de fichiers (ftps), gestion de réseau (snmp), synchronisation horaire (sntp), envoi d’emails (smtp sécurisé), etc.

Ils sont également nativement dotés de connecteurs logiciels pour la connexion aux principales plateformes Cloud grâce au protocole MQTT : Microsoft Azure, Amazon Web Services, IBM Cloud, SAP Cloud, etc. Une communication verticale du capteur au cloud est réalisable sans complexité.

Plateforme open source

Les contrôleurs PFC100 sont basés sur une plateforme Linux avec une extension temps réel. Grâce au SDK (Software Development Kit), les développeurs Linux embarqué disposent des outils nécessaires pour étendre l’image de base du contrôleur, et y installer leurs propres applications développées en C/C++, PHP, Python, Node.js ou d’autres langages évolués.

Grâce à la technologie Docker, désormais disponible pour les PFC100, des packages open source complémentaires sont intégrables aisément à partir du Docker Hub.

L’image personnalisée d’un contrôleur est enregistrable sur la carte µSD, afin d’être rapidement dupliquée sur d’autres contrôleurs.

Cybersécurité

Des mesures de cybersécurité sont nativement présentes dans les contrôleurs PFC, sans que le recours à un équipement externe, tel qu’un routeur VPN, ne soit nécessaire. Les protocoles de communication sont sécurisés par la couche TLS. La limitation des broadcasts prévient de certaines attaques par déni de service. Un pare-feu avancé restreint les accès au strict nécessaire, avec de nombreux critères tels que les ports TCP ou UDP utilisés, les adresses IP, les adresses MAC, ou les interfaces réseau.

L’authentification 802.1x est supportée avec le profil WPA supplicant, pour accéder aux réseaux sécurisés par ce biais. Un journal système (syslog) stocke les différents événements, et peut être enrichi depuis le programme automate. Enfin, pour garantir un chiffrement des données de bout en bout, la connectivité VPN est assurée jusque dans les contrôleurs, grâce à OpenVPN ou IPsec.